安全审计工具

强大的 MCP(模型上下文协议)服务器,可审核 npm 软件包依赖项是否存在安全漏洞。内置远程 npm 注册表集成,可进行实时安全检查。

特征

🔍 实时安全漏洞扫描

🚀 远程 npm 注册表集成

📊 带有严重程度的详细漏洞报告

🛡️ 支持多种严重程度级别(严重、高、中、低)

📦 兼容 npm/pnpm/yarn 包管理器

🔄 自动修复建议

📋 CVSS 评分和 CVE 参考

通过 Smithery 安装

要通过Smithery自动安装 Claude Desktop 的安全审计工具:

npx -y @smithery/cli install @qianniuspace/mcp-security-audit --client claude

MCP 集成

选项 1:使用 NPX(推荐)

将 MCP 配置添加到 Cline /Cursor:

{

"mcpServers": {

"mcp-security-audit": {

"command": "npx",

"args": ["-y", "mcp-security-audit"]

}

}

}

选项 2:下载源代码并手动配置

克隆存储库:

git clone https://github.com/qianniuspace/mcp-security-audit.git

cd mcp-security-audit

安装依赖项并构建:

npm install

npm run build

将 MCP 配置添加到 Cline /Cursor:

{

"mcpServers": {

"mcp-security-audit": {

"command": "npx",

"args": ["-y", "/path/to/mcp-security-audit/build/index.js"]

}

}

}

Related MCP server: NPM Sentinel MCP

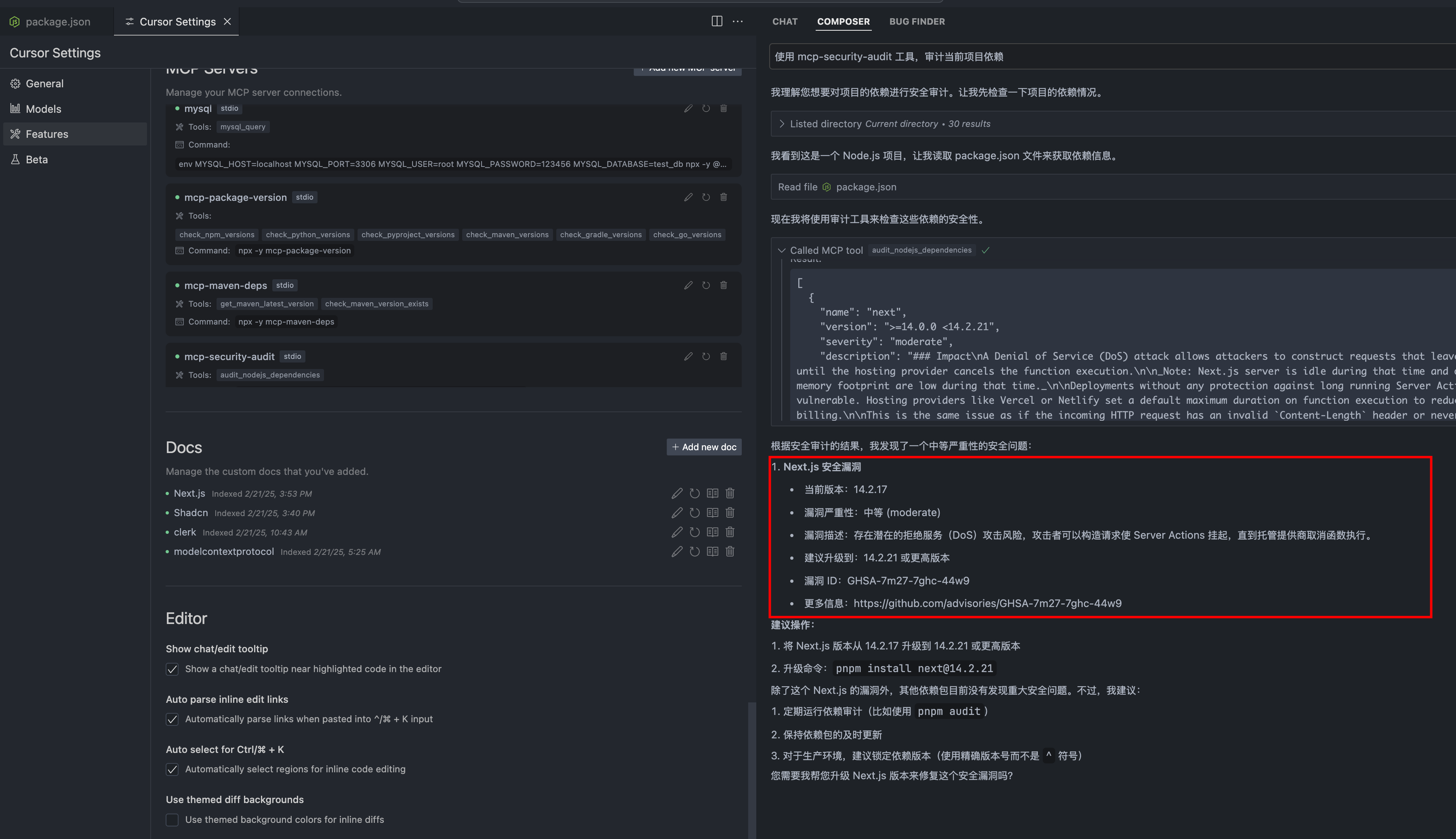

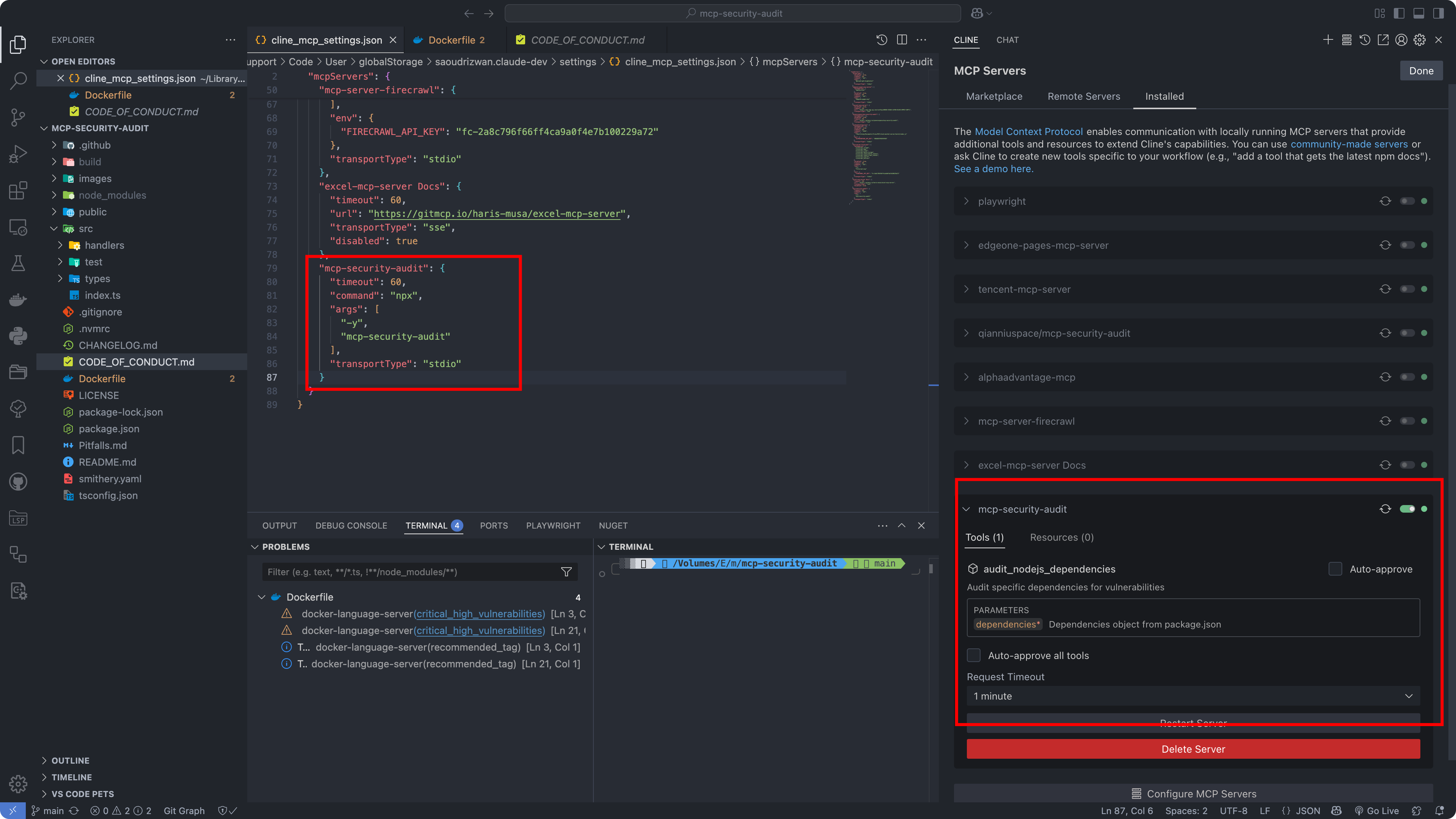

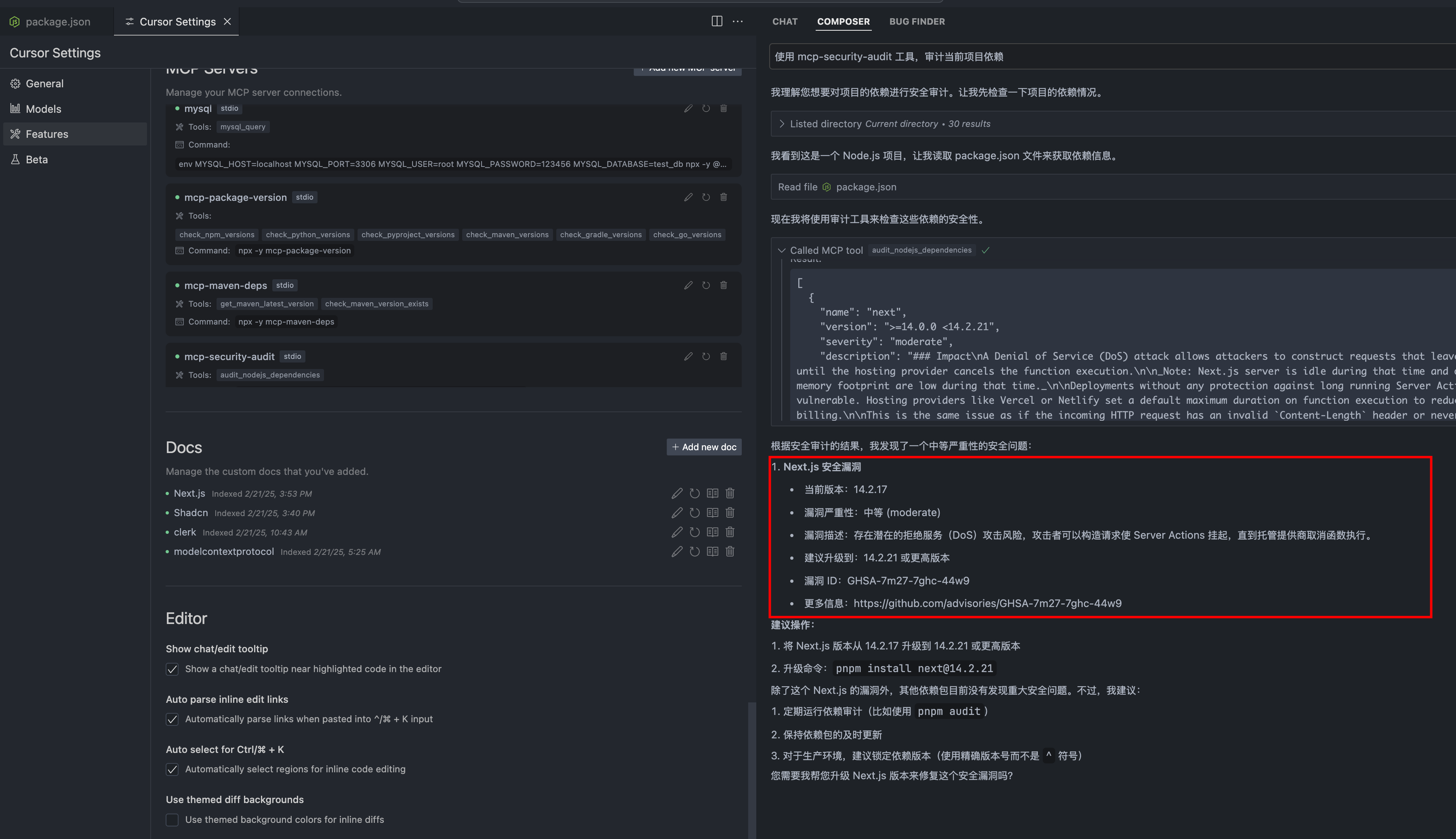

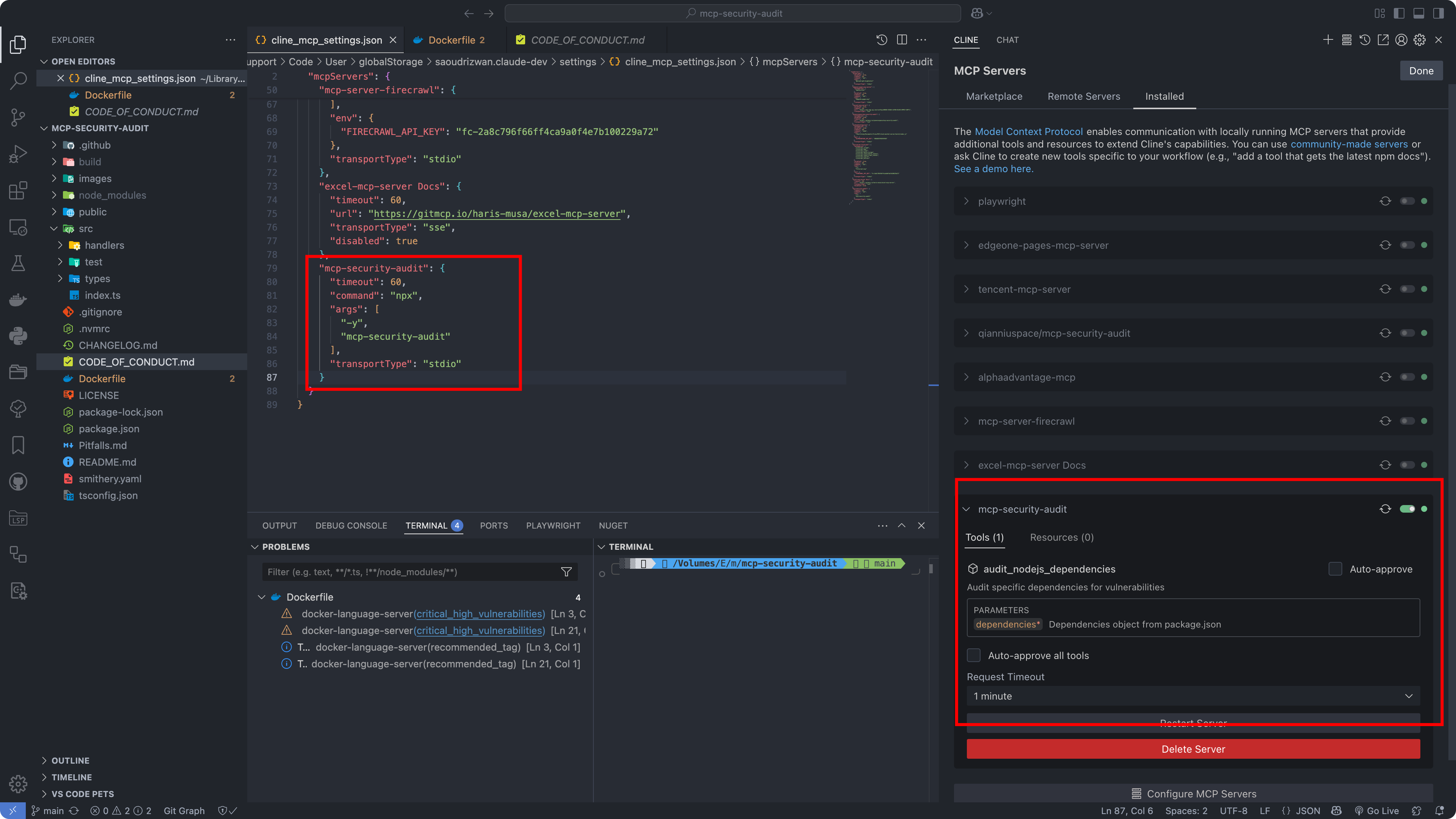

配置截图

游标配置

克莱恩配置

API 响应格式

该工具提供详细的漏洞信息,包括严重程度、修复建议、CVSS 分数和 CVE 参考。

响应示例

1. 发现漏洞时(Severity-response.json)

{

"content": [{

"vulnerability": {

"packageName": "lodash",

"version": "4.17.15",

"severity": "high",

"description": "Prototype Pollution in lodash",

"cve": "CVE-2020-8203",

"githubAdvisoryId": "GHSA-p6mc-m468-83gw",

"recommendation": "Upgrade to version 4.17.19 or later",

"fixAvailable": true,

"fixedVersion": "4.17.19",

"cvss": {

"score": 7.4,

"vector": "CVSS:3.1/AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:H/A:N"

},

"cwe": ["CWE-1321"],

"url": "https://github.com/advisories/GHSA-p6mc-m468-83gw"

},

"metadata": {

"timestamp": "2024-04-23T10:00:00.000Z",

"packageManager": "npm"

}

}]

}

2. 未发现漏洞时(no-Severity-response.json)

{

"content": [{

"vulnerability": null,

"metadata": {

"timestamp": "2024-04-23T10:00:00.000Z",

"packageManager": "npm",

"message": "No known vulnerabilities found"

}

}]

}

发展

作为开发参考,请查看public目录中的示例响应文件:

注意:上面显示的示例响应是从原始 npm audit API 响应转换而来的,旨在提供更结构化的格式。原始 npm audit API 响应包含其他元数据,并且结构可能有所不同。

贡献

欢迎贡献代码!请阅读我们的贡献指南,详细了解我们的行为准则以及提交 Pull Request 的流程。

执照

该项目根据 MIT 许可证获得许可 - 有关详细信息,请参阅LICENSE文件。

作者

ESX( qianniuspace@gmail.com )

链接