Servidor MCP Volatility3

Introducción

Volatility3 MCP Server es una potente herramienta que conecta clientes MCP como Claude Desktop con Volatility3, el marco avanzado de análisis forense de memoria. Esta integración permite a los LLM analizar volcados de memoria, detectar malware y realizar tareas sofisticadas de análisis forense de memoria mediante una interfaz sencilla y conversacional.

Related MCP server: ODBC MCP Server

Lo que esto resuelve

El análisis forense de memoria es un campo complejo que suele requerir conocimientos especializados y experiencia en línea de comandos. Este proyecto cubre esa brecha mediante:

Permitir que personas no expertas realicen análisis forenses de memoria a través del lenguaje natural

Permitir que los LLM analicen directamente los volcados de memoria y brinden información

Automatizar flujos de trabajo forenses comunes que normalmente requerirían múltiples pasos manuales

Hacer que la investigación forense de la memoria sea más accesible y fácil de usar

Características

Análisis de volcado de memoria : analice volcados de memoria de Windows y Linux mediante varios complementos

Inspección de procesos : Enumere los procesos en ejecución, examine sus detalles e identifique actividades sospechosas.

Análisis de red : Examinar las conexiones de red para detectar servidores de comando y control

Compatibilidad multiplataforma : funciona con volcados de memoria de Windows y Linux (próximamente compatibilidad con macOS)

Detección de malware : escanee la memoria con reglas YARA para identificar firmas de malware conocidas

Manifestación

También puede encontrar una presentación detallada de esta herramienta aquí.

Configuración

Clonar este repositorio:

Crear un entorno virtual:

python -m venv environ source environ/bin/activateInstale las dependencias necesarias:

pip install -r requirements.txt

Puedes utilizar este proyecto de dos maneras:

Opción 1: Con Claude Desktop

Configurar Claude Desktop:

Vaya a

Claude->Settings->Developer->Edit Config->claude_desktop_config.jsony agregue lo siguiente{ "mcpServers": { "volatility3": { "command": "absolute/path/to/virtual/environment/bin/python3", "args": [ "absolute/path/to/bridge_mcp_volatility.py" ] } } }

Reinicie Claude Desktop y comience a analizar los volcados de memoria.

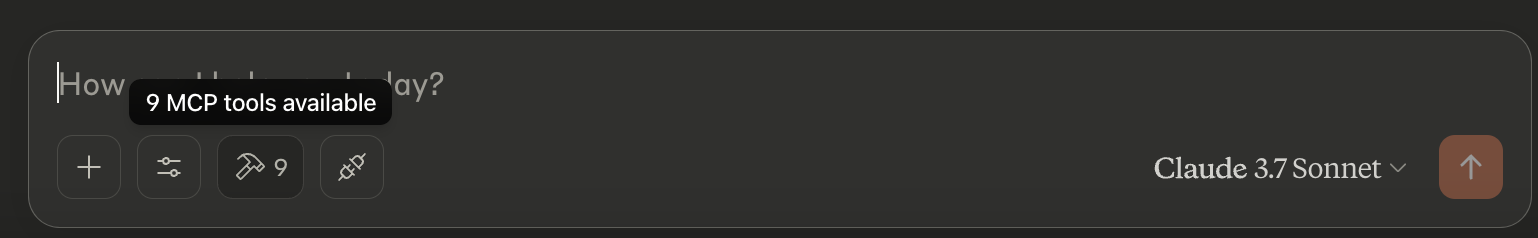

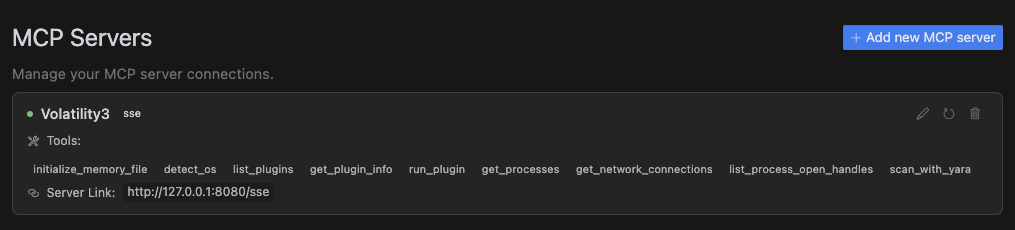

Opción 2: Con cursor (servidor SSE)

Inicie el servidor SSE:

python3 start_sse_server.pyConfigurar Cursor para utilizar el servidor SSE:

Abrir la configuración del cursor

Vaya a

Features->MCP ServersAgregue un nuevo servidor MCP con la URL

http://127.0.0.1:8080/sse

Utilice Cursor Composer en modo agente y comience a analizar volcados de memoria.

Herramientas disponibles

initialize_memory_file : Configurar un archivo de volcado de memoria para su análisis

detect_os : identifica el sistema operativo del volcado de memoria

list_plugins : muestra todos los complementos de Volatility3 disponibles

get_plugin_info : Obtenga información detallada sobre un complemento específico

run_plugin : ejecuta cualquier complemento de Volatility3 con argumentos personalizados

get_processes : enumera todos los procesos que se están ejecutando en el volcado de memoria

get_network_connections : Ver todas las conexiones de red del sistema

list_process_open_handles : Examinar archivos y recursos a los que accede un proceso

scan_with_yara : escanea la memoria en busca de patrones maliciosos utilizando reglas YARA

Contribuyendo

¡Agradecemos sus contribuciones! No dude en enviar una solicitud de incorporación de cambios.