Vulnerability Registry MCP Server

취약점 레지스트리 MCP 서버

작성자: Or Cohen

레거시 취약점 데이터베이스를 래핑하여 모든 MCP 호환 LLM 클라이언트에서 사용할 수 있는 도구로 노출하는 MCP(Model Context Protocol) 서버입니다. 사용자 지정 파이프 구분 데이터 파일 위에 스마트 액세스 계층으로 구축되어, 보안 분석가가 자연어를 사용하여 취약점을 쿼리할 수 있게 합니다.

빠른 시작

사전 요구 사항

Node.js 18+

Claude Desktop (또는 모든 MCP 호환 클라이언트)

설정

git clone https://github.com/orcohen5/vulnerability-registry.git

cd vulnerability-registry

npm install

npm run buildClaude Desktop에 연결

Claude Desktop 설정 파일(%APPDATA%\Claude\claude_desktop_config.json(Windows), ~/Library/Application Support/Claude/claude_desktop_config.json(macOS))에 다음을 추가하세요:

{

"mcpServers": {

"vulnerability-registry": {

"command": "node",

"args": [

"<FULL_PATH>/vulnerability-registry/dist/index.js",

"<FULL_PATH>/vulnerability-registry/data"

]

}

}

}<FULL_PATH>를 복제된 저장소의 절대 경로로 바꾸십시오.

Claude Desktop을 다시 시작한 후 다음을 질문하세요:

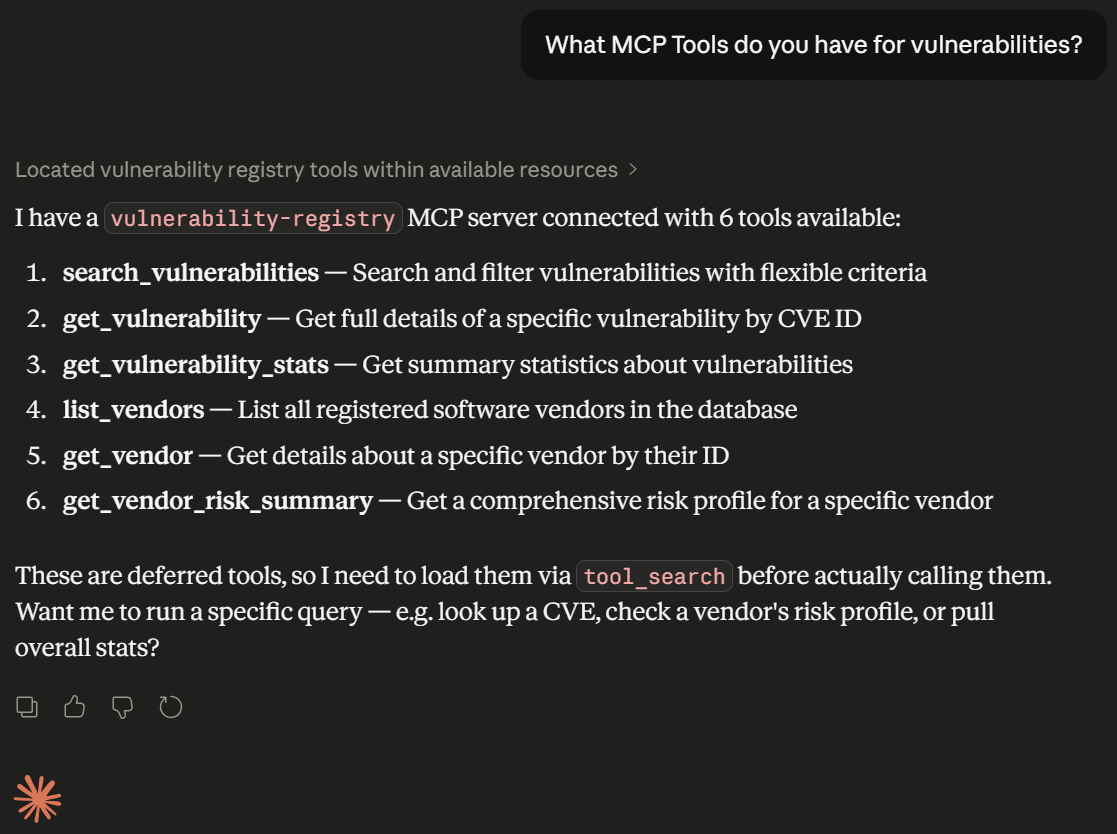

"취약점에 대해 사용할 수 있는 MCP 도구가 무엇인가요?"

6가지 취약점 레지스트리 도구를 모두 검색한 Claude Desktop

6가지 취약점 레지스트리 도구를 모두 검색한 Claude Desktop

사용 가능한 도구

도구 | 설명 | 주요 매개변수 | 예시 쿼리 |

| 등록된 모든 소프트웨어 벤더 나열 |

| "모든 오픈 소스 벤더를 보여줘" |

| ID 또는 이름으로 벤더 찾기 |

| "Linux Kernel의 벤더 ID를 찾아줘" |

| 유연한 필터로 검색 |

| "심각한 오픈 취약점을 보여줘" |

| 전체 CVE 세부 정보 가져오기 |

| "Log4Shell의 CVSS 점수는 얼마인가요?" |

| 통계 집계 |

| "심각도별 취약점 수는 몇 개인가요?" |

| 벤더 위험 프로필 |

| "Microsoft의 위험 프로필을 보여줘" |

예시 쿼리

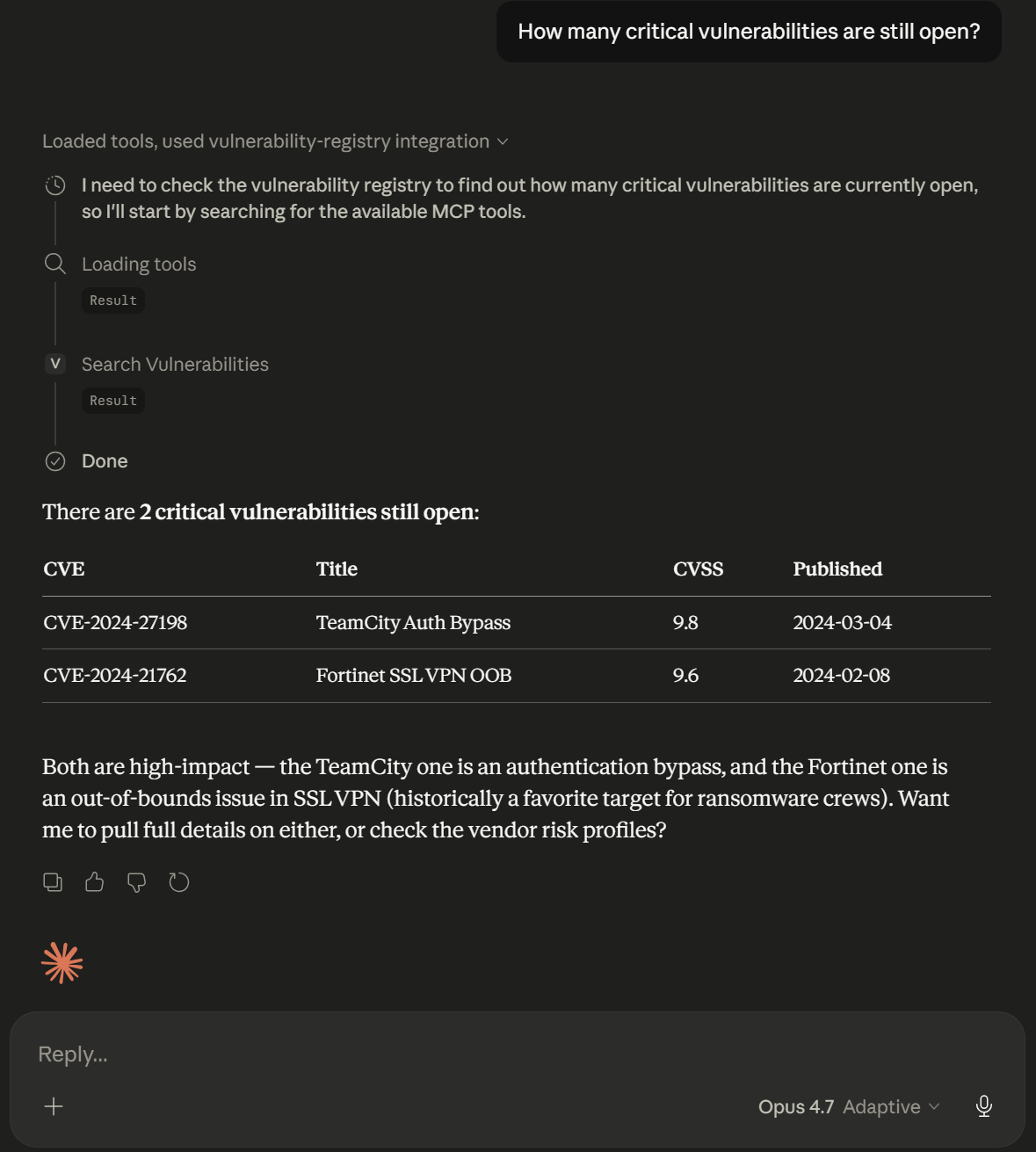

"심각한 취약점 중 아직 해결되지 않은 것은 몇 개인가요?"

severity: "critical" 및 status: "open"과 함께 search_vulnerabilities를 사용합니다.

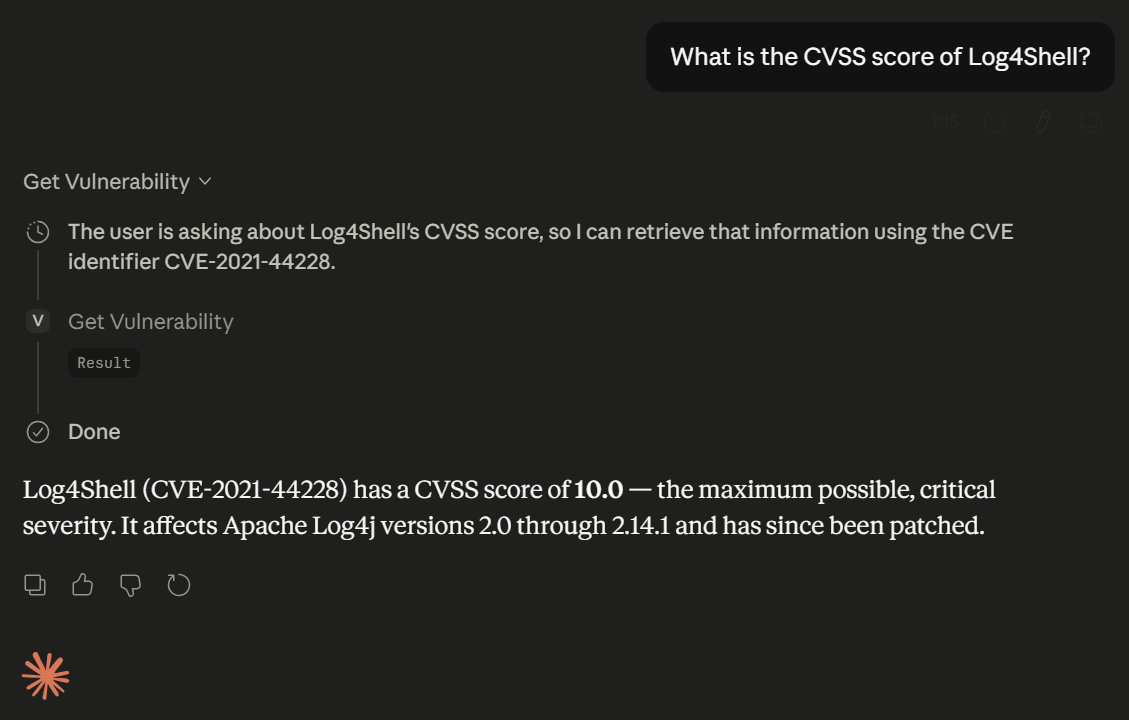

"Log4Shell의 CVSS 점수는 얼마인가요?"

cve_id: "CVE-2021-44228"과 함께 get_vulnerability를 사용합니다.

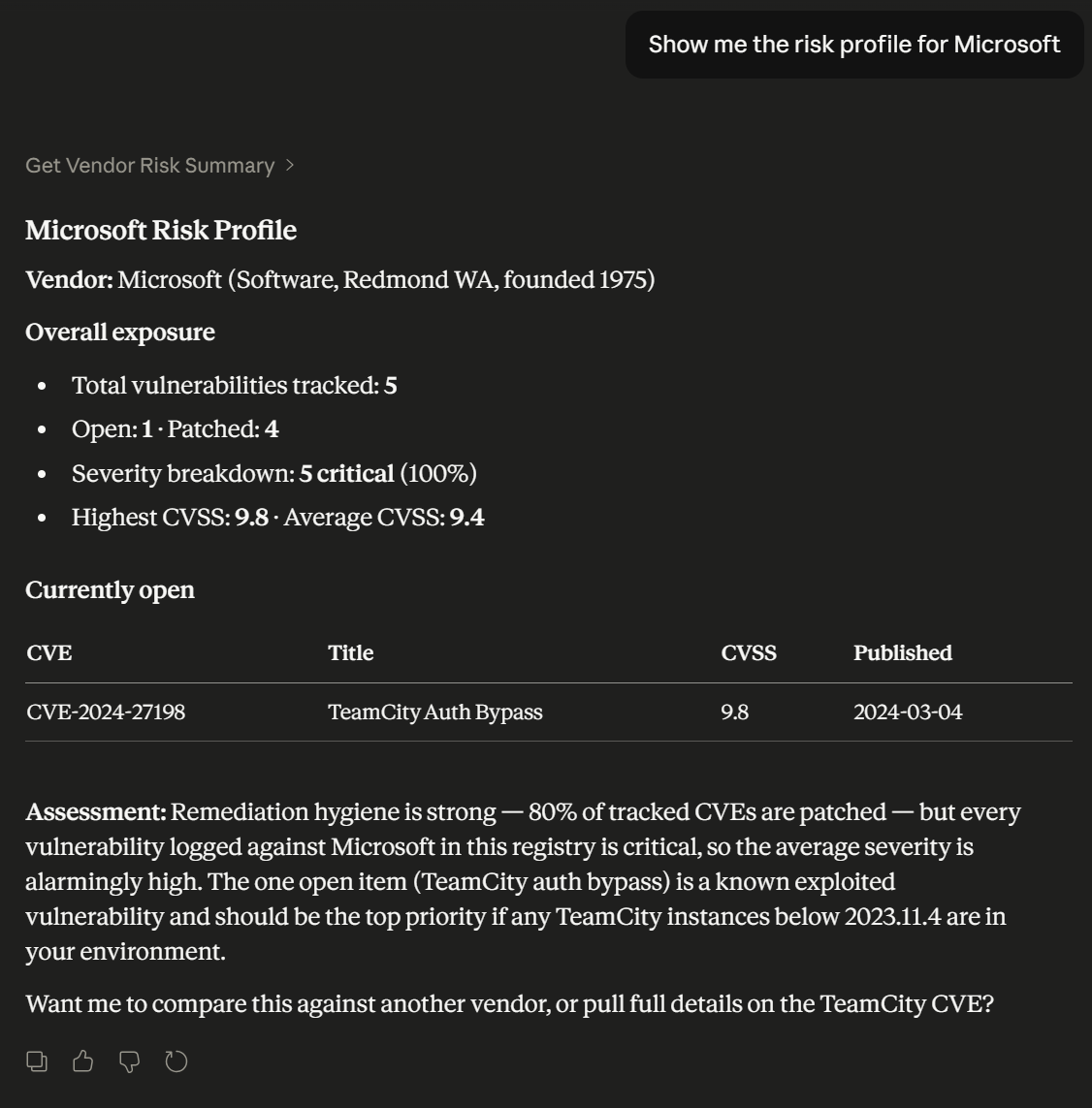

"Microsoft의 위험 프로필을 보여줘"

vendor_id: "V1"과 함께 get_vendor_risk_summary를 사용합니다.

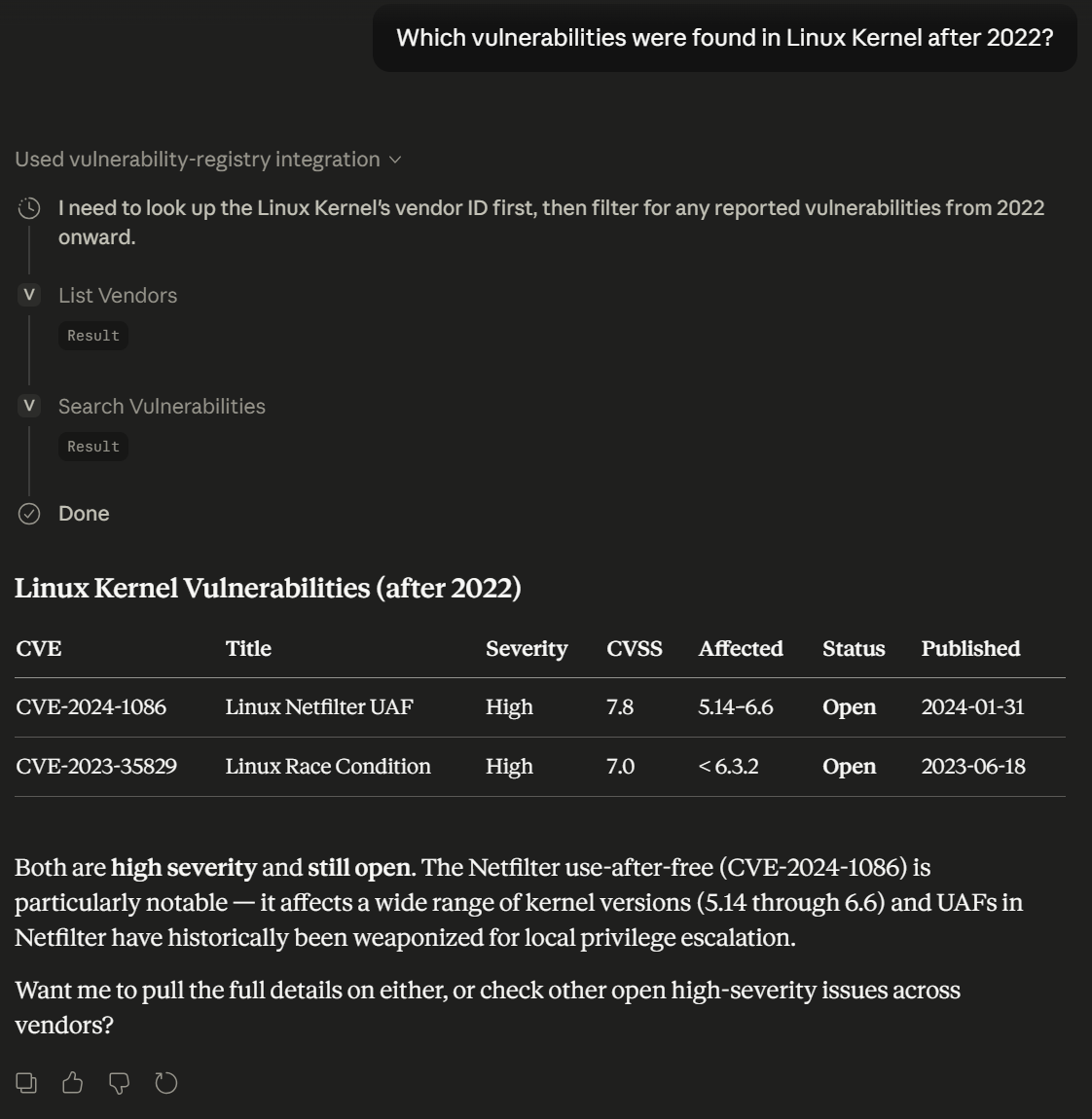

"2022년 이후 Linux Kernel에서 발견된 취약점은 무엇인가요?"

이 쿼리는 다중 도구 오케스트레이션을 보여줍니다. Claude는 먼저 list_vendors를 호출하여 "Linux Kernel"을 벤더 ID V5로 확인한 다음, vendor_id: "V5" 및 published_after: "2022-01-01"과 함께 search_vulnerabilities를 호출합니다.

아키텍처

┌─────────────────┐ ┌──────────────┐ ┌──────────────┐

│ Claude Desktop │────▶│ MCP Server │────▶│ Data Files │

│ (MCP Client) │◀────│ (stdio) │◀────│ (.db) │

└─────────────────┘ └──────┬───────┘ └──────────────┘

│

┌──────────┼──────────┐

▼ ▼ ▼

tools.ts repository.ts parser.ts

(MCP layer) (query engine) (file reader)코드베이스는 엄격한 3계층 분리를 따릅니다:

parser.ts — 사용자 지정 파이프 구분 형식을 동적으로 읽습니다. MCP에 대해 알지 못합니다.

repository.ts — O(1) 조회를 위한 인덱싱된 Map이 포함된 메모리 내 데이터 저장소입니다. MCP에 대해 알지 못합니다.

tools.ts — 상위 수준의

McpServerAPI를 사용하여 MCP 도구를 등록합니다. MCP와 저장소 간의 변환을 수행합니다.

즉, 데이터 소스를 교체(파일 → 데이터베이스)하더라도 MCP 계층을 전혀 변경하지 않고 parser.ts만 변경하면 됩니다.

설계 결정

동적 메타데이터 파싱 — 파일 파서가 필드 위치를 하드코딩하는 대신 런타임에 # FORMAT: 헤더에서 열 이름을 읽습니다. 버전 확인(# VERSION: 1.0)과 결합하여 서버가 코드 수정 없이 형식 변경을 감지하고 경고할 수 있도록 합니다.

메모리 내 인덱싱을 사용하는 저장소 패턴 — 데이터는 시작 시 한 번 로드되어 여러 Map(vendorById, vulnByCveId, vulnsByVendor, vulnsBySeverity, vulnsByStatus)에 인덱싱됩니다. 기본 조회는 O(1)입니다. 필터링된 검색은 가장 작은 인덱싱된 하위 집합에서 시작하여 교차하므로 대규모 데이터에서도 결합된 쿼리가 효율적입니다.

상위 수준 McpServer API — 수동 JSON 스키마 정의 및 요청 라우팅이 포함된 하위 수준 Server 클래스 대신, 유형 안전 입력 유효성 검사를 위해 Zod 스키마와 함께 McpServer.registerTool()을 사용합니다.

선택적 필터를 사용한 유연한 검색 — search_vulnerabilities는 모든 매개변수를 선택 사항으로 허용하여 모든 조합을 가능하게 합니다. 하나의 도구가 "모든 심각한 항목 표시"부터 "CVSS 8 이상인 2023년 Linux CVE 찾기"까지의 쿼리를 처리합니다. 결과는 항상 CVSS 점수순(높은 순)으로 정렬되어 가장 심각한 문제가 먼저 나타납니다.

강화된 응답 — get_vulnerability는 CVE 데이터와 함께 전체 벤더 객체를 반환합니다. get_vendor_risk_summary에는 오픈 취약점 목록이 포함됩니다. 이는 LLM이 일반적인 질문에 답하기 위해 필요한 도구 호출 횟수를 줄여줍니다.

엄격한 유형 안전성 — Severity와 Status는 as const 배열에서 파생된 유니온 유형이며, 런타임 유형 가드(isSeverity, isStatus)를 사용합니다. 동일한 소스 배열이 TypeScript 유형과 Zod 열거형 유효성 검사기 모두에 공급됩니다.

알려진 데이터 이상 현상

소스 데이터 파일을 작업하는 동안 최소 한 가지 귀속 불일치를 확인했습니다:

CVE-2024-21762(Fortinet SSL VPN OOB)는 vulnerabilities.db에서 벤더 V4(Google)로 매핑되어 있지만, 이는 Fortinet 취약점입니다. 서버는 저장된 데이터를 충실히 반환합니다. 소스 데이터를 수정하는 것은 읽기 전용 쿼리 계층의 범위를 벗어납니다. 프로덕션 시스템에서는 로드 시 데이터 유효성 검사 단계를 추가하여 이러한 불일치를 사람이 검토하도록 플래그를 지정할 것입니다(예: 정식 벤더 귀속을 위해 NVD API와 교차 참조).

더 많은 시간이 있다면 구현할 기능

SQLite/PostgreSQL 지속성 — 사용 가능한 RAM을 초과하는 데이터 세트를 위해 메모리 내 저장소를 교체하고 동시 액세스를 위한 연결 풀링을 추가합니다.

페이지 매김 — 대규모 결과 집합을 위해

search_vulnerabilities에limit/offset매개변수를 추가합니다.퍼지 텍스트 검색 — 오타에 관대한 쿼리를 위해 취약점 제목에 Levenshtein 거리 일치를 적용합니다.

NVD API 통합 — NIST의 National Vulnerability Database에서 CVE 데이터를 자동으로 업데이트합니다.

MCP 리소스 — 전체 텍스트 컨텍스트가 필요할 때 LLM이 직접 액세스할 수 있도록 원시 데이터 파일을 MCP 리소스로 노출합니다.

구조화된 로깅 및 관찰 가능성 — 도구 호출 체인을 디버깅하기 위해 상관관계 ID가 포함된 JSON 형식 로그를 사용합니다.

인증 및 속도 제한 — 공유 배포 시나리오에서 서버를 보호합니다.

CI/CD 파이프라인 — 모든 푸시 시 린트, 유형 검사 및 테스트를 실행하는 GitHub Actions를 구축합니다.

기술 스택

구성 요소 | 선택 |

언어 | TypeScript (ES2022, Node16 모듈) |

MCP SDK |

|

유효성 검사 | Zod |

전송 | stdio |

빌드 | tsc |

테스트 | Vitest |

테스트

npm test # Run all tests (30 tests across parser + repository)

npm run build # Compile TypeScript

npm start # Start the MCP server (stdio mode)Resources

Unclaimed servers have limited discoverability.

Looking for Admin?

If you are the server author, to access and configure the admin panel.

Latest Blog Posts

MCP directory API

We provide all the information about MCP servers via our MCP API.

curl -X GET 'https://glama.ai/api/mcp/v1/servers/orcohen5/vulnerability-registry'

If you have feedback or need assistance with the MCP directory API, please join our Discord server